- Keysight Technologies présente dans l’édition 2021 de son rapport sur la sécurité des réseaux informatiques les tendances observées au cours de l’année écoulée par son centre de recherche ATI (Application and Threat Intelligence).

Les principales menaces concernent l’hameçonnage, les ransomwares et les failles de la chaîne logistique (supply chain).

« Ce rapport combine les leçons à retenir de l’année 2020 avec des éclairages utiles pour les professionnels de la sécurité des réseaux pour 2021. Les données et les aperçus sont tous deux basés sur des recherches menées par notre centre de recherche ATI (Application and Threat Intelligence) », a déclaré Scott Register, vice-président senior des solutions de sécurité chez Keysight. « La cybercriminalité n’a pas pris de vacances pendant la pandémie. Les cybercriminels ont exploité le phishing, les ransomwares et les attaques vectorielles de la chaîne logistique pour frapper les réseaux à des fins de gain financier. Nous pensons que ces tendances en matière de sécurité des réseaux vont se poursuivre en 2021. »

Les attaques par hameçonnage (phishing) ont augmenté de 62 % en 2020 par rapport à 2019.

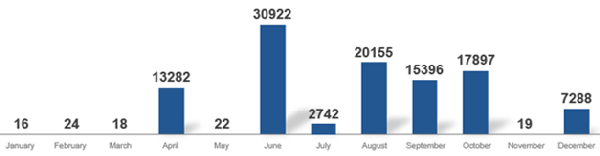

Le gain financier est la première motivation des cybercriminels. Le déploiement de ransomwares a connu une forte augmentation à partir du mois de juin 2020. Si cette tendance s’est manifestée dans tous les secteurs, le domaine des soins de santé ont été particulièrement touchés. 59 % des attaques ont eu lieu au cours du second semestre de 2020.

Selon les experts de Keysight, la supply chain reste un point faible des entreprises et le piratage SolarWinds, qui a ciblé en 2020 le gouvernement américain, ses agences fédérales et plusieurs autres entreprises privée, en est l’une des illustration. L’attaque de SolarWinds a renforcé la nécessité pour les architectes de sécurité d’adopter une complète approche holistique.

La chaîne logistique d’une entreprise ne se limite pas aux périphériques. Elle est constituée par toutes les entités extérieures qui fournissent à une entreprise des composants logiciels et matériels ainsi que des fournitures nécessaires à la fabrication d’un produit.

La chaîne logistique, qui est essentielle au fonctionnement d’une entreprise, fait appel à de nombreux intervenants : services publics, messagerie, fournisseurs, etc. La sécurité du réseau doit tenir compte des interactions avec l’ensemble de ces partenaires qui peuvent avoir accès ou échanger à ses systèmes informatiques.

Pour renforcer le niveau de sécurité, il faut s’assurer que les systèmes et les utilisateurs ne puissent accéder qu’aux ressources internes ou externes dont ils ont absolument besoin. Les entreprises doivent également mettre en place des solutions leur permettant de disposer d’une de visibilité sur leurs réseaux et leurs ressources cloud afin que les équipes de sécurité réseau puissent repérer les anomalies et les éventuelles brèches propices aux intrusions malveillantes.